ANN与深度学习在网络安全的应用

深度学习(DL)通常被视为机器学习方法和人工智能(AI)更广泛家族的一部分,源自于人工神经网络(ANN) 。相比传统的机器学习方法,深度学习的主要优势在于在许多情况下表现更好,特别是在大量安全数据集上的学习。接下来,我们将在网络安全的背景下讨论十种流行的神经网络和深度学习技术,包括监督、半监督、无监督和强化学习。这些神经网络和深度学习技术,或者它们的集成和混合安全模型,可以智能地应对不同的网络安全问题,包括入侵检测、恶意软件分析、安全威胁分析、预测网络攻击或异常情况等。

S-Lab是一家专注于软硬件测试领域的公司,我们致力于为具备深度学习的人工智能产品提供全面的测试解决方案。在网络安全领域,我们的专业团队可以通过数据集测试、边界条件测试、对抗性测试、性能测试、解释性测试、模型测试、数据隐私测试等一系列测试项,对您的人工智能产品进行全方位的检测和验证。我们的目标是帮助您识别和解决潜在的网络安全危险,确保您的人工智能产品在各种情境下都能够安全可靠地运行。选择S-Lab,是选择专业、可信赖的软件测试合作伙伴,共同保障您的产品在数字时代的安全性和稳定性。

1.1 多层感知器(MLP)

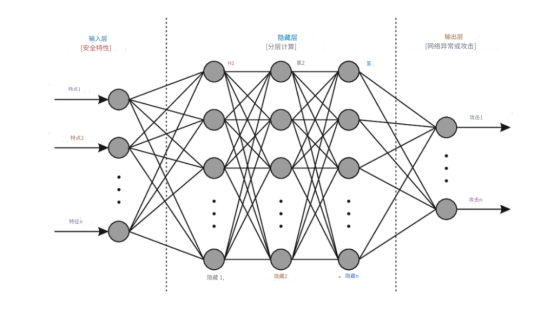

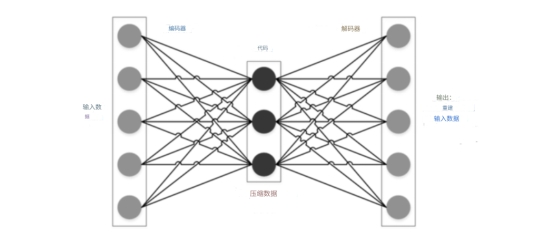

多层感知器(MLP)是一种前馈人工神经网络(ANN)的一类监督学习算法。它也被认为是深度学习或深度神经网络(DNN)的基本架构。一个典型的MLP是一个全连接网络,包括一个接收输入数据的输入层,一个输出层用于对输入信号进行决策或预测,并且这两者之间有一个或多个隐藏层,这些隐藏层被认为是网络的真正计算引擎,如图1所示。

图1:一个具有多个隐藏层的前馈人工神经网络(ANN)的示例,用于检测网络异常或攻击。

由于MLP是完全连接的,每个层中的每个节点都以特定的权重连接到下一层中的每个节点。使用多种激活函数,如ReLU(修正线性单元)、Tanh、Sigmoid、Softmax ,它们决定网络的输出。这些激活函数也被称为转移函数,在网络中引入非线性属性,以学习数据的复杂功能映射。MLP利用一种称为“反向传播”的监督学习技术进行训练,这是神经网络中最“基本的构建块”,也是前馈神经网络广泛使用的训练算法。反向传播算法的最终目标是优化网络权重,以准确地将输入映射到目标输出。在训练过程中使用了各种优化技术,如随机梯度下降(SGD)、有限内存BFGS(L-BFGS)、自适应矩估计(Adam)。这样的神经网络可以用于解决网络安全领域的各种问题。例如,构建入侵检测模型、恶意软件分析、安全威胁分析、检测恶意僵尸网络流量以及构建值得信赖的物联网系统[39]都使用基于MLP的网络。MLP对特征缩放敏感,并且需要调整一系列超参数,如隐藏层数量、神经元和迭代次数,这可能使模型在解决复杂安全模型时计算开销巨大。然而,MLP具有学习非线性模型的优势,即使在实时或在线学习中也可以使用部分拟合。

1.2 卷积神经网络(CNN或ConvNet)

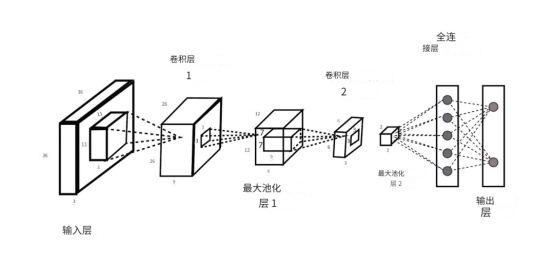

卷积神经网络(CNN或ConvNet)是一种深度学习网络架构,可以直接从数据中学习,无需手动进行特征提取。典型的CNN包括一个输入层、卷积层、池化层、全连接层和一个输出层,如图2所示。因此,CNN改进了典型ANN的架构,也被视为多层感知器的正则化版本。CNN中的每一层都考虑了优化参数以获得显著的结果,并且降低了复杂性。CNN还使用了“dropout”,可以处理典型网络中可能导致的过拟合问题。

图2:卷积神经网络(CNN或ConvNet)的示例,包括多个卷积和池化层。

卷积神经网络专门设计用于处理二维形状的变化性。在应用领域方面,CNN广泛应用于图像和视频识别、医学图像分析、推荐系统、图像分类、图像分割、自然语言处理、金融时间序列等领域。虽然CNN最常用于分析视觉图像,但这些网络也可以应用于网络安全领域。例如,在物联网网络中,基于CNN的深度学习模型用于入侵检测,如拒绝服务(DoS)攻击,用于检测恶意软件,Android恶意软件检测等。此外,基于卷积神经网络提出了一个钓鱼网站检测模型。在该领域可以使用基于多个CNN融合的模型进行入侵检测。虽然CNN具有更大的计算负担,但它具有无需人工监督即可自动检测重要特征的优势,因此CNN被认为比典型的ANN更强大。可以使用几种先进的基于CNN的深度学习模型,如AlexNet、Xception、Inception、Visual Geometry Group(VGG)、ResNet等,或者模型的其他轻量级架构来最小化根据问题域和数据特征而产生的问题。

1.3 长短期记忆循环神经网络(LSTM-RNN)

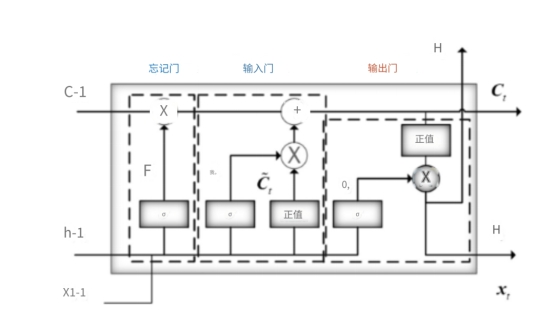

循环神经网络(RNN)是另一种人工神经网络的类型,在深度学习中能够处理一系列输入,并在处理下一个输入序列时保持其状态。在循环层中,所有RNN都具有反馈循环,使它们能够随着时间保持信息在“记忆”中。长短期记忆(LSTM)网络是RNN的一种类型,除了标准单元外,还使用可以解决梯度消失问题的特殊单元。LSTM单元具有可以长时间存储数据的“记忆单元”。图4显示了长短期记忆(LSTM)单元的示例,其中“遗忘门”、“输入门”和“输出门”协同工作来控制LSTM单元中的信息流。例如,“遗忘门”决定了应从先前状态单元中记忆哪些信息,并删除不再有用的信息,“输入门”确定应该输入单元状态的哪些信息,最后,“输出门”决定和控制输出。

图3:长短期记忆(LSTM)单元的基本结构。

LSTM网络非常适合学习和分析序列数据,例如基于时间序列数据进行分类、处理和预测,这使其与其他传统网络有所区别。因此,在时间序列预测、时间序列异常检测、自然语言处理、问答聊天机器人、机器翻译、语音识别等领域中常常应用LSTM。由于近期产生了大量的安全序列数据,例如网络流量、时间相关的恶意活动等,LSTM模型也可以应用于网络安全领域。在该领域中研究了几种基于LSTM模型的安全解决方案,例如入侵检测、恶意应用程序检测和分类、钓鱼网站检测、基于时间的僵尸网络检测。尽管循环网络相对于传统网络的主要优势在于其对数据序列的建模能力,但它可能需要大量资源和时间进行训练。因此,考虑到上述优势,一个有效的LSTM-RNN网络可以提高安全模型的性能,尤其是在安全威胁的行为模式呈现出时间动态行为的情况下。

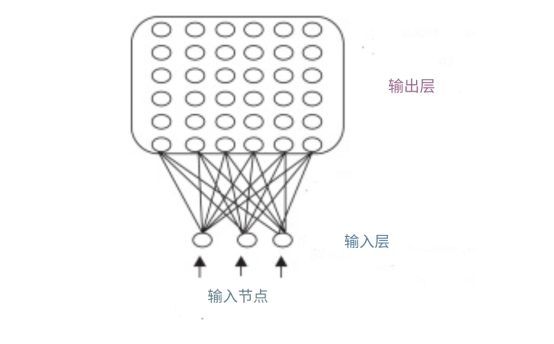

图4:自组织映射(SOM)架构。

1.4 自组织映射(SOM)

自组织映射(SOM)或Kohonen映射是一种无监督学习方法的人工神经网络。它采用竞争学习算法来训练网络,在这种算法中,节点竞争响应一部分输入数据。它通过不断将其神经元移动至数据点附近来学习数据集的形状。不同于使用误差修正学习的其他人工神经网络(例如带有梯度下降的反向传播),SOM实现了竞争学习,利用邻域函数来保持输入空间的拓扑特性。SOM通常用于聚类和将高维数据集映射为低维(通常是二维)离散模式,从而降低了复杂问题的解释难度,因此被称为降维算法。如图4所示,Kohonen网络或SOM包括两层处理单元,分别称为输入层和输出层。当输入模式输入网络时,输出层的单元相互竞争,获胜的输出单元通常是其连接权重与输入模式最接近的单元,例如通过欧几里得距离来测量。

SOM被广泛应用于模式识别、健康或医学诊断、异常识别、病毒或蠕虫攻击检测等领域。在网络安全领域,许多研究人员使用SOM进行不同用途的研究。例如,在中,作者提出了一个用于发现恶意网络流量的自组织映射及其建模方法。在中,为了识别现代实际混合属性数据集中的层次关系(包括数值和类别属性),作者考虑了Growing Hierarchical Self-Organizing Map (GHSOM)和Spark-GHSOM算法。在 中,作者表明SOM在未知流量的数据分析中具有很高的潜力,它可以以约99%的置信度识别僵尸网络和正常流量。在中,SOM也被用作一种视觉数据挖掘技术,用于分析计算机用户行为、安全事件和欺诈。SOM的主要优势在于数据易于解释和理解。因此,基于数据特征的有效SOM可以在不同数据特征的情况下构建数据驱动的安全模型,发挥重要作用。

3.5 自编码器(AE)

自编码器(AE)是一种无监督学习方法的人工神经网络,用于学习有效的数据编码。AE的目标是学习数据集的表示,通常通过训练网络来忽略“噪音”信号以进行降维。自编码器由三个组件组成:编码器、编码和解码器,如图5所示。编码器压缩输入并生成数据,解码器使用该编码来重构输入。AE的一个主要优点是在传播过程中,该模型可以持续提取有用特征并过滤无用信息。具有线性激活函数的单层AE与主成分分析(PCA)非常相似,PCA也用于减少大数据集的维度。

自编码器广泛用于无监督学习任务,例如降维、特征提取、高效编码和生成建模。在网络安全领域,深度自编码器可以用于构建有效的安全模型。原因在于,基于AE的特征学习模型在网络安全中通常使用最少数量的安全特征,生成的丰富而微小的潜在特征使模型更加有效,在智能手机等小型设备(如物联网设备)上也适用。例如,作者在中提出了一个基于AE的特征学习模型用于网络安全应用,他们展示了该模型在恶意软件分类和网络异常检测方面的有效性。基于异常的内部威胁检测模型也使用了深度AE。作者提出了一个基于CNN的Android恶意软件检测模型,他们使用深度AE作为预训练工具来缩短训练时间。为了增强入侵检测方法,作者使用了堆叠稀疏自编码器。因此,在网络安全领域中,基于AE的模型由于其捕获数据主要特征的能力而具有重要意义。

图5:自编码器(AE)的结构与组件

1.6 限制玻尔兹曼机(RBM)

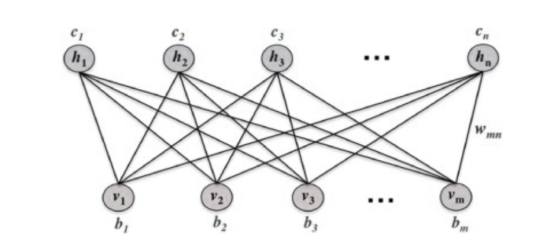

玻尔兹曼机是一种具有两种节点类型的随机生成神经网络——可见节点,我们可以测量和观察,以及隐藏节点,我们不能或不测量。它是一种无监督的深度学习模型,其中每个节点都连接到其他每个节点,这有助于我们在正常条件下了解系统工作情况,以便识别异常情况。限制玻尔兹曼机(RBM)是玻尔兹曼机的一种特殊类别,其在可见层和隐藏层之间的连接上受限,即只允许可见层和隐藏层之间的变量连接,而不允许同一层中两个变量之间的连接。这种限制使训练算法比一般类的玻尔兹曼机更高效,特别是梯度对比散度算法。图6显示了一个RBM的示例,由表示可观测数据的m个可见单元 V = (v1 , ..., vm ) 和捕获观察变量之间依赖关系的n个隐藏单元 H = (h1 , ..., hn ) 组成。

图6:具有m个可见节点和n个隐藏节点的限制玻尔兹曼机(RBM)的图形表示。

RBM算法在机器学习和深度学习时代在降维、分类、回归、协同过滤、特征学习、主题建模等方面发挥着重要作用。在网络安全领域,RBM可用于构建有效的安全模型。例如,作者提出了基于限制玻尔兹曼机的网络异常检测方法。在他们的方法中,他们研究了该模型将生成模型的表达能力与能够从不完整训练数据中推断部分信息的能力相结合,从而实现了良好的分类准确性。为了提高对DoS攻击检测的准确性,作者提出了基于限制玻尔兹曼机的深度学习方法。通过使用RBM来组成新数据,从输入数据中去除噪音和异常值,从而提高网络入侵检测准确性的方法。总体而言,限制玻尔兹曼机能够自动识别数据中的模式,并构建包含随机性的概率或随机模型,这种方法用于特征选择和特征提取,以及构建深度信念网络。

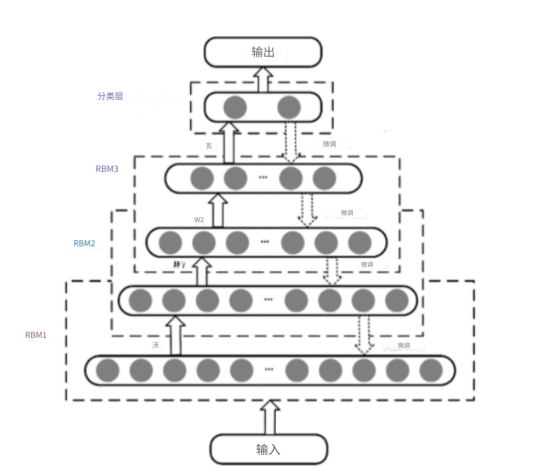

1.7 深度信念网络(DBN)

深度信念网络(DBN)是一种生成图模型或概率生成模型,由之前讨论过的堆叠限制玻尔兹曼机(RBMs)组成。如图7所示,它是一种具有多个RBMs和反向传播(BP)神经网络的深度神经网络(DNN)。DBN可以根据其深层结构捕获输入数据的分层表示。可以通过两阶段训练来依次进行:i)预训练,对堆叠RBMs进行无监督逐层学习,其中层通过概率重构其输入来充当特征检测器,即使用对比散度技术进行训练;ii)微调,使用分类器进行有监督学习,例如BP神经网络。DBN的主要概念是使用无标签数据初始化前馈神经网络进行无监督的预训练,然后使用标签数据对网络进行微调。DBN可以看作是简单的无监督网络(例如限制玻尔兹曼机(RBMs)或自编码器)的组合,其中每个子隐藏网络层充当下一个可见层。

图7:具有多层的深度信念网络(DBN)的示意结构。

在网络安全领域,DBN可用于大量高维数据应用。例如,在中,作者将DBN模型作为特征降维方法用于构建有效的网络安全模型,例如入侵检测方案。提出了一种基于深度信念网络的入侵检测模型。他们对NSL-KDD数据集的实验结果显示,基于DBN的入侵检测模型在分类结果方面优于SVM,并且模型建立的时间也较短,显著提高了入侵检测的速度。作者提出了一种基于深度信念网络的入侵检测分类模型的优化技术,他们发现检测速度更快,检测准确性更高。总体而言,DBN安全模型由于在网络安全领域中在大量高维数据应用中具有强大的特征提取和分类能力,因此可以发挥重要作用。

1.8 生成对抗网络(GAN)

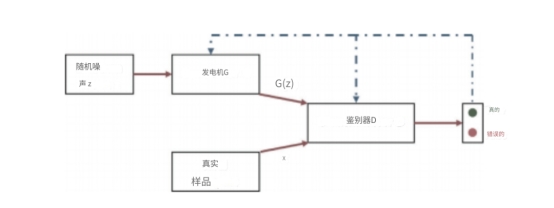

生成对抗网络(GAN)是由Ian Goodfellow设计的一类机器学习框架,被认为是该领域中最有趣的想法之一。生成对抗网络包括两个神经网络——生成器G和判别器D,构成整体结构,如图8所示。生成器和判别器被训练以相互竞争。生成器的作用是生成具有接近实际数据输入特征的新数据。另一方面,判别器被训练来估计未来样本来自实际数据的概率,而不是由生成器提供。

图8:生成对抗网络(GAN)的示意结构。

GAN广泛应用于自然图像合成、医学图像分析、生物信息学、数据增强任务、视频生成、语音生成等领域。它也在网络安全领域中发挥作用。黑客可能使用对抗性攻击来访问和操纵用户数据,在现代世界中,因此有必要实施先进的安全措施,以避免敏感信息的泄露和误用。因此,可以训练GAN来识别此类欺诈行为,并使深度学习模型更加健壮。在网络安全领域已经做了许多工作。例如,中的作者提出了一种转移生成对抗网络(tGAN)用于自动零日攻击分类和检测,与传统机器学习算法相比,它是表现最佳的。作者提出了一种基于深度自编码器的转移生成对抗网络用于零日恶意软件检测策略,它生成虚假恶意软件并学习区分真实恶意软件,实验研究中实现了95.74%的平均分类准确率。作者提出了一个基于生成对抗网络的增强僵尸网络检测模型(Bot-GAN),它提高了检测效率并降低了误报率。实现了一种基于GAN的新型对抗样本攻击方法,其性能比最先进的方法提高了247.68%。作者探索了生成对抗网络(GANs)来改善网络攻击检测系统的训练和最终性能,通过平衡生成数据与数据集,该模型生成的数据紧密模拟了各种攻击数据的分布,并用于平衡先前不平衡的数据库,这是设计网络攻击入侵检测系统的一种可行解决方案。它不仅对无监督学习有用,而且对半监督学习、全监督学习和强化学习都有用,具体取决于任务,因为GAN的主要目标是从一组训练数据中学习,并生成具有与训练数据相同特征的新数据。

1.9 深度迁移学习(DTL或Deep TL)

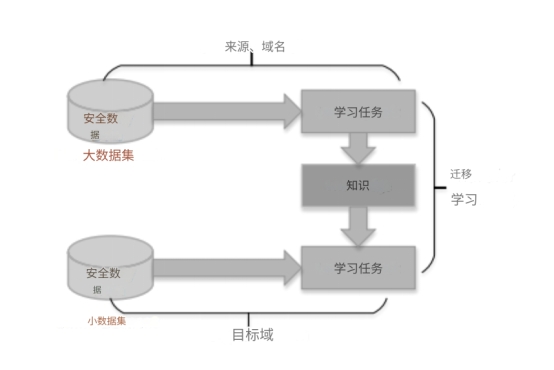

在机器学习和深度学习中,迁移学习是解决训练数据不足的基本问题的重要方法。因此,它消除了训练AI模型的需求,因为它允许用相对较少的数据训练神经网络。在数据科学领域,它目前非常普遍,因为大多数现实世界的问题通常没有数百万个标记数据点来训练这样复杂的模型。它使用从源域学习的预训练模型,并将这些模型应用于目标域的任务,如图10所示。迁移学习可以根据源域和目标域以及任务之间的各种情况被划分为三个子设置:

归纳迁移学习 - 在此设置中,目标任务与源任务不同。诸如实例迁移、特征表示迁移、参数迁移和关系知识迁移等多种方法与此相关。

转导迁移学习 - 在此设置中,源任务和目标任务相同,但源域和目标域不同。实例迁移和特征表示迁移等多种方法与此相关。

无监督迁移学习 - 它类似于上述归纳迁移学习,其中目标任务与源任务不同,但彼此相关。通常在特征表示迁移情况下研究此类方法。

图10:迁移学习的学习过程

深度迁移学习适用于自然语言处理(NLP)、情感分类、计算机视觉、图像分类、语音识别、医学成像和垃圾邮件过滤等各种应用领域。在网络安全领域,它也发挥着重要作用,因为它在建模方面具有诸多优势,比如节省训练时间、提高输出精度以及对较少训练数据的需求。例如,作者提出了一种使用迁移学习的ConvNet模型用于网络入侵检测。作者提出了一种基于深度特征迁移学习的签名生成方法,大大缩短了签名生成和分发时间。实现了更高的分类准确率达到了99.5%。讨论了用于识别未知网络攻击的迁移学习,提出了一种使用线性变换的基于特征的迁移学习方法。讨论了一种用于恶意软件检测的半监督迁移学习模型,其中迁移变量将字节分类器的准确率从94.72%提高到了96.90%。作者们使用深度神经网络ResNet-50迁移学习进行了恶意软件的分类。他们在样本上的实验结果表明,在分类恶意软件组方面的准确性达到了98.62%。作者们提出了用于物联网攻击检测的深度迁移学习方法,与基线深度学习技术相比取得了显著的准确性。总的来说,迁移学习系统在保持高效率的同时,能够显著加速非常深的神经网络的训练,即使在较小的数据集上也能取得很好的效果。因此,网络安全专业人员可以考虑采用预训练的开源深度学习模型,并对其进行微调,而不是从头开始训练神经网络。

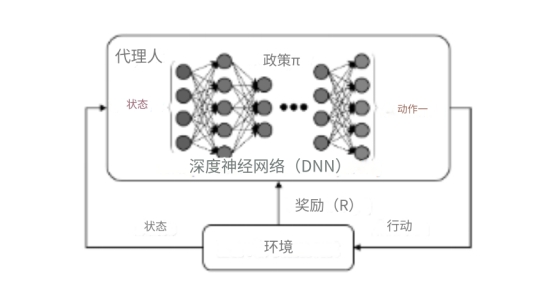

Deep Reinforcement Learning(DRL或深度RL)[30]是机器学习和人工智能的一类,其中智能机器可以从它们的行为中学习,类似于人类从经验中学习的方式。它结合了强化学习(RL)算法,如Q-learning和深度学习(例如神经网络学习),具体定义如下。

强化学习(RL)- 是学习环境中的智能体如何采取行动序列以最大化累积奖励的任务。RL考虑了通过计算代理来试错学习做出决策的问题。

深度学习- 是一种机器学习形式,它使用多个层逐步从原始输入中提取更高级别的特征,并通过神经网络学习做出智能决策。

因此,深度强化学习整合了基于马尔可夫决策过程(MDP)原理的深度学习模型,例如深度神经网络(DNN),作为策略和/或值函数的近似器。MDP是“S、A、T、R的元组,其中S是状态集合,A是动作集合,T是定义从每个状态-动作对到每个可能的新状态的转移概率的映射,而R是将实值(奖励)与每个状态-动作对相关联的奖励函数”。图10提供了一个深度强化学习结构示意图。学习系统旨在使代理学会产生优化的一系列行动,以最大化总奖励数量。

图10:深度强化学习(DRL或深度RL)的示意结构

深度强化学习在网络安全领域中也能发挥作用。例如,作者展示了使用深度 Q 网络(DQN)和双重深度 Q 网络(DDQN)的深度强化学习模型在入侵检测方面相比传统机器学习模型取得了显著的成果。类似地,提出了基于深度 Q 网络(DQN)的深度强化学习自适应入侵检测框架用于云基础设施,实验证明其具有更高的准确性和较低的误报率,可检测和识别新的复杂攻击。

S-Lab是一家专注于软件测试的公司,我们广泛覆盖了软件测试的八大特性,包括功能性、性能效率、兼容性、易用性、可靠性、信息安全性、维护性以及可移植性。通过为您的软件产品提供全方位的测试服务,我们致力于确保您的产品在各个方面都能达到最高标准。我们的测试团队将为您的软件产品进行综合测试,帮助提高产品质量、缩短上市周期,并解决潜在的网络安全问题。选择S-Lab,是选择专业、全面的软件测试合作伙伴,助您的产品在竞争激烈的市场中脱颖而出,确保用户体验和数据安全的无忧运行。

学术引用

Iqbal H Sarker, ASM Kayes, Shahriar Badsha, Hamed Alqahtani, Paul Watters, and Alex Ng. Cybersecurity data science: an overview from machine learning per- spective. Journal of Big Data, 7(1):1–29, 2020.

Kamalakanta Sethi, Rahul Kumar, Nishant Pra japati, and Padmalochan Bera. Deep reinforcement learning based intrusion detection system for cloud infrastruc- ture. In 2020 International Conference on COMmu- nication Systems & NETworkS (COMSNETS), pages 1–6. IEEE, 2020.

Sanghyun Seo, Seongchul Park, and Juntae Kim. Im- provement of network intrusion detection accuracy by using restricted boltzmann machine. In 2016 8th In- ternational Conference on Computational Intelligence and Communication Networks (CICN), pages 413–417. IEEE, 2016.

Sarker, Iqbal H. "Deep cybersecurity: a comprehensive overview from neural network and deep learning perspective." SN Computer Science 2.3 (2021): 154.

阅读 43